Delphi FAQ - Часто задаваемые вопросы

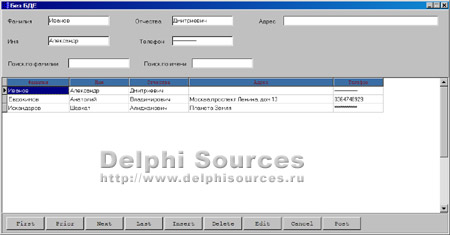

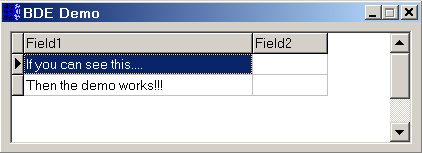

| Базы данных |

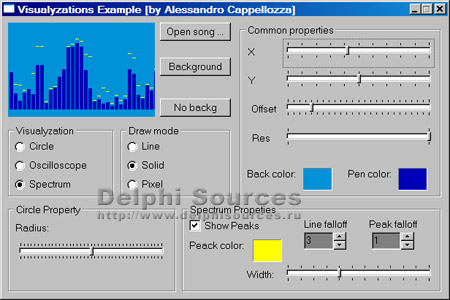

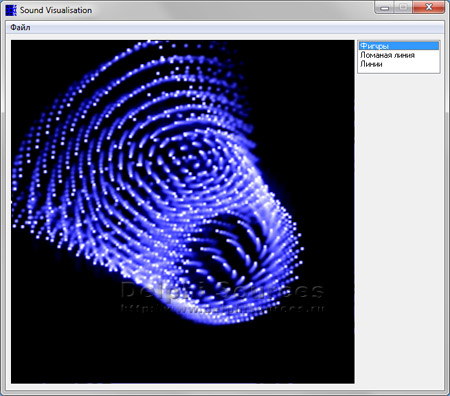

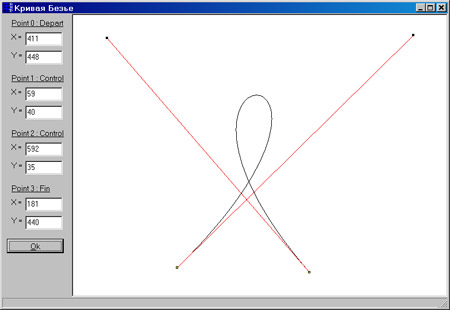

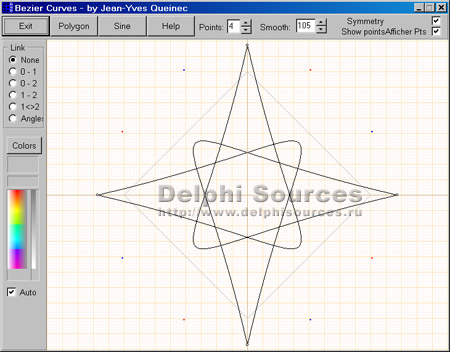

Графика и Игры |

Интернет и Сети |

Компоненты и Классы |

Мультимедиа |

|

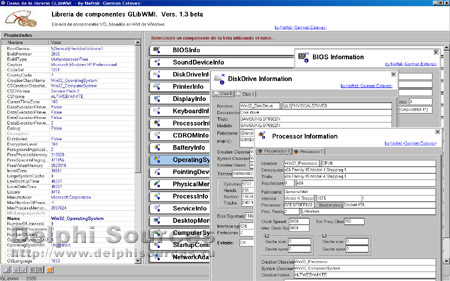

ОС и Железо |

Программа и Интерфейс |

Рабочий стол |

Синтаксис |

Технологии |

Файловая система |

Visual Day Planner 7.2 - Взлом без Soft-Ice или чудовищный идиотизм

Target: Visual Day Planner 7.2 Tools:

Пролог Вступление: Опять было нечего делать. Решил я поковырять какую-нибудь, взял диск с шароварой (журнал Hard&Soft) и наткнулся на эту программу, меня в ней привлекло то, что она была еще не сломана и имела большой размер, значит хорошо защищена подумал я. Что за прога: Какой-то органайзер, такими программами не пользуюсь, поэтому ничего сказать не могу. В архиве занимала 4,5 Метра (где-то, я его удалил). Примечание: Статья, ввиду элементарности взлома, получилась очень короткой. Вступление Установили. Запустили. Увидели, что вроде как триал 30 дэй. Попробо- вали зарегится, не вышло. Засунули в Дасм. Взлом Сразу скажу, что программа написана на VB. Это можно понять по таб- лице импорта. Вы, наверное, уже слышали, что VB сложен для взлома. Это действительно так, компилятор превращает текст в незнамо что. Но в при- нципе патчится тоже легко, а вот выяснить механизм генерации пароля трудно. Итак дизассемблировали. Идем в секцию строк и ищем, там что-то типа Wrong registration key. По ходу дела отмечаем в секции, какие-то интер- есные строки, типа: 7TY8-94734, 88J6KT9W- и др. Меня стразу заинтересовали эти строки. Я нажал на одну из них и вы- летел в такой фрагмент:

Ого-го. Говорим себе мы, похоже это функция сравнивает наш пароль с этими кусками кода, если посмотреть ниже можно увидеть достаточно таких сравнений. Пароль, значит такой: "88J6KT9W-" - Первая половина, "3TK4-98G3G" - Вторая половина. Соединяем и получаем "88J6KT9W-3TK4-98G3G". Что-то по- лучилось. Будем надеяться, что это не подлянка и попробуем ввести. Вводим любое имя и компанию и этот пароль. И... Сработало. М-да, я бы таких программеров гнал из компании в зашей. Такое фуфло я видел, только один раз в программе Gif Master 1.2, а сломал я прог немало. Теперь, если хотите можете вычленить все коды. Послесловие Кстати, Вы за несколько минут обогатились на 29.95$, если вам удаст- ся загнать эти коды, хотя бы за половину этой суммы, то не забудьте выс- лать мне немножко. Крэкеры, крякеры и кракерята, ничего не остается, как поднять эту программу на вершину педестала "Одна из худших защит". Разработчики, никогда, запомните никогда не делайте такого, а то Вас просто поднимут на смех. Если прога будет так защищена. Вы не получите ни копейки.

Все ругательства отправлять в null Спасибо за интерес к моему творчеству! Удачи в Reversing Engeneering! P.S. Запомните все материалы публикуются только в учебных целях и автор за их использование ответственности не несет!! P.P.S. Возможно имеют место опечатки, заранее извините! With best wishes Fess И да пребудет с вами великий дух bad-сектора. |

Похожие по теме исходники |

Copyright © 2004-2024 "Delphi Sources" by BrokenByte Software. Delphi World FAQ